Nos anos 1940, tivemos o Dia D. No século XXI, poderemos ter o Dia Q, definido como o momento no qual um computador quântico será poderoso o bastante a ponto de conseguir quebrar sistemas públicos de encriptação. A questão é: quão preocupados estamos com isso?

O Dia Q pode acontecer em poucos anos, em dez anos, ou mais. Mas cientistas, matemáticos e governos não aprecem muito preocupados com a chegada da ameaça quântica.

Leia mais:

A provável quebra dos sistemas públicos de encriptação por parte do poderoso computador quântico vai expor conversas on-line, contas bancárias e muitas infraestruturas vitais.

O “fim” de tudo: matemática simples

Esse dia pode ser definido a partir de matemática simples:

- Desde que a internet começou, a criptografia protege nossos dados e conversas on-line;

- Nos anos 1970, matemáticos criaram métodos de encriptação que consistiam em números com centenas de dígitos;

- Contudo, a dificuldade dos problemas matemáticos era tanta que poderia levar centenas de anos para que fossem resolvidos se usasse o tamanho e número corretos dos parâmetros;

- Para passar pela encriptação, os números precisavam ser divididos em seus fatores primos, mas isso levaria centenas, senão milhares de anos, em computadores antigos;

- A ameaça de quebra de códigos não era, portanto, uma grande preocupação.

Isso perdurou até 1994, quando o matemático estadunidense Peter Shor mostrou como isso poderia ser feito com um algoritmo usando um computador quântico, à época hipotético, que poderia dividir grandes números em seus fatores muito mais rápidos do que um computador clássico.

A ameaça quântica, como detalha o Euronews, ainda não era uma grande preocupação, mas isso se tornou realidade quatro anos depois, com a construção do primeiro computador quântico.

Mesmo que os computadores quânticos de 1999 e os atuais ainda não consigam usar o algoritmo de Shor, nos idos de 2015, as agências de inteligência indicaram que o avanço na computação quântica acontece a velocidade que representa ameaça à cibersegurança.

Por ora, os qubits (unidades de processamento dos computadores quânticos) não possuem estabilidade por tempo suficiente para descriptografia de grandes quantidades de dados.

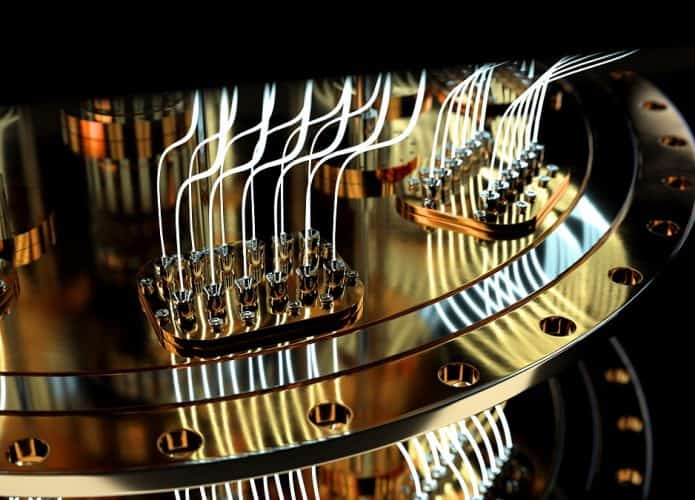

Porém, empresas, como IBM e Google, começaram lenta e firmemente a progredir na construção de máquinas que sejam fortes o bastante para que a quântica traga seus benefícios, entre eles: investigação farmacêutica, física subatômica e logística.

Se forem necessários 30 anos para construir um computador suficientemente forte, haveria menos motivos para pânico, uma vez que a maioria dos dados encriptados poderá já não ser relevante.

Mas “se alguém tiver uma ideia muito inteligente e já conseguir decifrar o código em 3 a 5 anos, toda a situação também parecerá diferente”, disse o Dr. Jan Goetz, CEO e cofundador da IQM Quantum Computers, startup que constrói computadores quânticos, à Euronext.

Goetz entende que as pessoas comuns não devem se preocupar com o Dia Q, já que, provavelmente, há poucas pessoas que possuem dados muito sensíveis e que ainda serão relevantes nos próximos anos.

Contudo, para ele, assim que a nova tecnologia chegar, os códigos criptográficos serão atualizados em todos os PCs e smartphones, mas “você não deve se preocupar muito com isso porque a indústria cuidará disso”.

Mas os governos, as organizações e as empresas devem estar preocupados com a ameaça quântica.

“Os governos, em particular, estão coletando dados da Internet”, disse o Dr. Ali El Kaafarani, fundador e CEO da empresa de criptografia quântica segura PQShield.

“Eles estão armazenando dados que não podem acessar ou ler no momento, mas podem mantê-los lá até que a camada de criptografia se torne mais fraca, até que saibam maneira de atacá-los e, então, os quebrem e leiam essas comunicações”, disse.

Os governos, contudo, não esperam que isso ocorra e a comunidade de criptografia vem construindo métodos de encriptação que possam resistir à ameaça quântica, conhecida como criptografia pós-quântica (PQC, da sigla em inglês).

Entre maio e junho de 2024, a padronização final do PQC será divulgada pelo Instituto Nacional de Padrões e Tecnologia dos EUA e estará em todos os setores. A mudança para o PQC irá de 2025 até 2033.

Em 2025, navegadores e atualizações de software terão que se tornar seguros pós-quânticos por padrão se forem vendidos aos EUA, disse El Kaafarani. Por isso, algumas empresas, como Google (com o Chrome) e Cloudflare, já começaram a usar o PQC.

Os padrões PQC dos EUA são padrões internacionais, mas cada país tem suas próprias diretrizes com as quais os governos colaboram. Os governos de EUA, Reino Unido, França, Alemanha, Holanda, entre outros, contribuíram e produziram diretrizes para a indústria, de modo a pressioná-los a iniciar a fase de transição para a criptografia pós-quântica.

“Os governos se encarregam de padronizar os algoritmos para que todos falemos a mesma língua”, disse El Kaafarani, mas é a comunidade criptográfica que apresenta novos métodos de criptografia que não são vulneráveis contra computadores quânticos.

A maioria dos padrões criptográficos são desenvolvidos na Europa por criptógrafos europeus, cuja empresa sediada no Reino Unido selecionou quatro métodos de criptografia para fazer parte dos padrões PQC dos EUA.

Quando desenvolvidos, os métodos de criptografia serão examinados pela comunidade criptográfica mais ampla, pelos governos e por todos os interessados em decifrar os métodos de criptografia.

“Alguns se quebram no caminho. E esse é o objetivo do processo, erradicar os fracos e mantê-los como os fortes”, contou El Kaafarani. Mas não existe um método de criptografia ou método de segurança perfeito que possa garantir que tudo permanecerá seguro para sempre.

“Portanto, a criptografia é naturalmente um campo em evolução e é por isso que precisamos nos manter à frente e ficar de olho em como as coisas estão evoluindo”, finalizou.